![]() STARTSEITE --> KURS INFORMATIONSVERARBEITUNG --> MODUL C: IT-SICHERHEIT --> LEKTION

3: BERECHTIGUNGEN

STARTSEITE --> KURS INFORMATIONSVERARBEITUNG --> MODUL C: IT-SICHERHEIT --> LEKTION

3: BERECHTIGUNGEN

Berechtigungen für Ordner, Dateien, Registrierungsschlüssel, Drucker etc. werden in Windows in der Regel mit so genannten Zugriffskontrolllisten gepflegt. Einfache Berechtigungen nach dem Schema: erlaubt / verboten durch einfache Listen. So zum Beispiel die Anmeldung per Remotedesktop.

Wie bereits im Kapitel Administration - Grundlagen beschrieben ist es möglich eine grafische Verbindung zu Windows-Rechnern der NT-Schiene (Server und Professional/Business/Enterprise und Ultimate

Clients) aufzubauen. Dabei bekommen Sie ein Fenster mit vollwertigem Desktop. Standardmäßig ist diese Anmeldevariante jedoch gesperrt und wird vom Zielrechner aus Sicherheitsgründen zurückgewiesen.

Um eine Remotedesktop-Verbindung zuzulassen, melden Sie sich mit administrativen Rechten am Zielrechner an und wählen Sie im Kontextmenü des Arbeitsplatzes "Eigenschaften". Es erscheint

das Dialogfeld "Systemeigenschaften". Wählen Sie hier den Reiter "Remote" und aktivieren Sie das Kontrollkästchen "Benutzern erlauben eine Remotedesktop-Verbindung

herzustellen". Anschließend klicken Sie auf die Schaltfläche "Remotebenutzer auswählen..." und wählen die Benutzer aus, die auf den Rechner zugreifen sollen. Diese erhalten dann

erstmal die Rechte, die sie auch bei dann hätten, wenn sie sich lokal am Rechner anmelden würden. Das Dialogfeld entspricht dem obigen "Benutzer oder Gruppen wählen" aus Punkt a).

Zurück im ersten System (dem Clientsystem) können Sie nun noch festlegen, welche Anmeldedaten verwendet werden und auf welche Laufwerke und lokale Ressourcen (Drucker etc.) Zugriff besteht.

Wenn Sie diese Verbindung nun auf dem Desktop eines Benutzers mit eingeschränktem Benutzerkonto ablegen, dann kann dieser die Verbindung zwar benutzen aber nicht mehr verändern.

Beim Arbeiten mit dem Remotedesktop ändern sich einige Kleinigkeiten, die die Sicherheit betreffen. Im Startmenü befindet sich zum Einen der Punkt abmelden, der die Sitzung schließt und den

Benutzer wieder vom Zielrechner abmeldet und zum Anderen der Punkt "Sitzung beenden" der lediglich die Sitzung schließt aber den Benutzer nicht abmeldet. Dadurch kann eine Sitzung von

einem weiteren Rechner oder auch lokal übernommen werden.

Wenn Sie über den Remotedesktop, dass Windows-Sicherheitsfensteröffnen wollen, das Sie lokal durch die Tastenkombination Strg+Alt+Entf erhalten würden, so müssen Sie einfach unter Start --> Einstellungen --> Windows-Sicherheit wählen.

Für Dateien auf NTFS-formatierten Datenträgern finden Sie nun in den Dateieigenschaften folgende Reiter:

![]()

Von Interesse sind die Reiter Freigabe und Sicherheit. Im Reiter Freigabe können Sie die Netzwerkberechtigungen steuern und im Reiter Sicherheit die lokalen Berechtigungen zum Zugriff auf eine

Datei.

Sie gelangen über die Registerkarte Sicherheit in den

Eigenschaften eines Objektes, egal ob Ordner oder Datei, zur zugehörigen Zugriffskontrollliste. Zunächst sehen Sie im oberen Teil des Fensters alle Benutzergruppen oder -konten zu denen eine

Zugriffsregel existiert. Haben Sie noch keine eigenen Regelsatz definiert, werden Sie normalerweise bereits drei Einträge dort vorfinden:

Sie gelangen über die Registerkarte Sicherheit in den

Eigenschaften eines Objektes, egal ob Ordner oder Datei, zur zugehörigen Zugriffskontrollliste. Zunächst sehen Sie im oberen Teil des Fensters alle Benutzergruppen oder -konten zu denen eine

Zugriffsregel existiert. Haben Sie noch keine eigenen Regelsatz definiert, werden Sie normalerweise bereits drei Einträge dort vorfinden:

Wenn Sie ein Objekt mit der Maus markieren, können Sie im unteren Bereich sehen, welche Standardrechte dafür definiert sind. Zum Verändern der Einstellungen müssen Sie auf den Button "Bearbeiten" klicken. Es öffnet sich dann ein identisches Fenster mit zwei Buttons "Hinzufügen" und "Entfernen". Der Punkt "Erweitert", den Sie im unteren Teil des Fensters sehen, wird später noch wichtig sein.

Wenn Sie noch nie mit der Materie zu tun hatten, ist es wohl am einfachsten, zunächst mit einem neuen Eintrag anzufangen und eine neue Zugriffsregel zu definieren. Klicken Sie dazu auf

"Hinzufügen". Es erscheint das folgende Dialogfeld:

Das oberste Feld "Objekttyp" entscheidet für was Sie eine Berechtigung einrichten wollen. Standardmäßig werden Berechtigungen für Benutzer oder Benutzergruppen oder integrierte

Sicherheitsprinzipale (wie zum Beispiel den Kontext SYSTEM) eingetragen. Eigentlich müssen Sie hier nichts tun. Sie könnten über die nebenstehende Schaltfläche die gültigen Objekttypen

eingrenzen und zum Beispiel nur nach Benutzergruppen suchen. Wie gesagt, in der Regel müssen Sie hier nichts tun.

Interessanter ist hier schon das zweite Feld "Suchpfad". Ist Ihr Computer nicht Mitglied einer Domain ist die Auswahl hier auf den lokalen Computer beschränkt und es stehen Ihnen

alle Sicherheitsobjekte auf dem lokalen Computer zur Verfügung. Ist Ihr Rechner jedoch Mitglied einer Domain, können Sie durch eine Klick auf die Schaltfläche "Pfade..." bestimmen,

ob auf dem lokalen PC oder im Verzeichnis gesucht werden soll. Die weitere Vorgehensweise ist jedoch identisch.

In das Freitextfeld können Sie nun den Benutzernamen eingeben und

dann auf "Namenüberprüfen" klicken. Ist der eingegebene Name bekannt, ergänzt das System ihn noch mit dem Suchpfad und fügt den Eintrag nach einem Klick auf OK in die

Zugriffskontrollliste ein.

In das Freitextfeld können Sie nun den Benutzernamen eingeben und

dann auf "Namenüberprüfen" klicken. Ist der eingegebene Name bekannt, ergänzt das System ihn noch mit dem Suchpfad und fügt den Eintrag nach einem Klick auf OK in die

Zugriffskontrollliste ein.

Ist der Eintrag nicht schlüssig, öffnet das System einen Fehlerdialog "Name nicht bekannt". Hier können Sie einen Schreibfehler korrigieren und den Vorgang wiederholen. An dieser

Stelle ist es besser zunächst abzubrechen und wieder in das Dialogfeld "Benutzer oder Gruppen auswählen" zurückzugehen.

Wenn Sie den genauen Gruppen oder Benutzernamen nicht kennen, können Sie dort nämlich einen Suchdialogöffnen, indem Sie auf "Erweitert" klicken. Hier können Sie die Suche noch

einschränken oder direkt auf "Jetzt suchen" klicken. Ihnen wird dann eine entsprechende Auswahl aus Ihrem Suchpfad angezeigt. Einträge aus der Ergebnisliste können Sie mit einem

Doppelklickübernehmen.

Das ausgewählte Sicherheitsobjekt befindet sich jetzt neben den bisherigen Objekte in der Zugriffskontrollliste. Ich habe hier einmal das Gastkonto in die Liste aufgenommen. Wenn Sie es

markieren, können Sie die Berechtigungen dafür anzeigen und aussteuern. Standardmäßig erhält das Objekt drei Berechtigungen:

Wenn Sie nun einfach nur für einen bereits bestehenden Eintrag wie unser Gastkonto eine Änderung vornehmen wollen, gehen Sie folgendermaßen vor. Wenn nicht bereits geschehen markieren Sie

das Objekt, Setzen oder Entfernen eines der Häkchen um ein Recht einräumen oder entziehen.

Wenn Sie zum Beispiel wollen, dass das Gastkonto zwar Dokumente im Ordner lesen darf, aber keine Programme in dem Ordner ausführen darf, entfernen Sie den Haken bei "Lesen, Ausführen".

Das entsprechende Recht ist nach einem Klick auf "Übernehmen" entfernt.

Analog dazu funktioniert das Gewähren weiterer Rechte durch das Setzen eines Hakens.

Windows prüft automatisch, ob sich Einträge widersprechen und setzt die Einträge entsprechend. Wenn Sie also Lesen entfernen, aber Ändern setzen, setzt das System den Haken bei Lesen auch

wieder.

|

Sie werden festgestellt haben, dass es neben der Spalte "Zulassen" bei den Häkchen auch eine Spalte "Verweigern" gibt. Reicht es nicht bei „Zulassen“ einfach

keinen Haken zu setzen? Die Antwort ist recht kompliziert…

Sie können nicht nur bestimmen, wer etwas darf, sondern den Zugriff auch explizit verweigern. Die genaue Funktionsweise der Verweigerungseinträge zu verstehen, ist enorm wichtig, denn eine

falsch gesetzte Verweigerung kann ein Dokument ein für alle Mal für alle Benutzer sperren - rückgängig machen unmöglich.

[![]() 2]

2]

Was ist nun der Unterschied zwischen einer nicht gewährten Erlaubnis und einer Verweigerung?

Stellen Sie sich vor in unserer Gruppe „Kurstest“ gibt es fünf Benutzerkonten, die der Einfachheit einmal Anton, Berta, Cäsar, Dora und Emil heißen sollen.

Was ist nun der Unterschied zwischen einer nicht gewährten Erlaubnis und einer Verweigerung?

Stellen Sie sich vor in unserer Gruppe „Kurstest“ gibt es fünf Benutzerkonten, die der Einfachheit einmal Anton, Berta, Cäsar, Dora und Emil heißen sollen.

Generell soll die Gruppe „Kurstest“ Vollzugriff auf einen Ordner erhalten Freigabe erhalten. Cäsar ist ein Rechnungsprüfer und soll daher nichts verändern, sondern lediglich lesen

dürfen. Würden Sie die Berechtigungen nun ausschließlich über die Spalten „Zulassen“ steuern, könnten Sie von der Gruppe keinen Gebrauch machen, weil damit ja auch Cäsar – wie

alle anderen Gruppenmitglieder – volle Berechtigungen erhalten würde. Die Alternative wäre jedes Gruppenmitglied einzeln zu berechtigen und bei Cäsar keinen Haken zu aktivieren –

nicht besonders galant. Und jetzt kommt der Zugriffsverweigerungseintrag ins Spiel. Er übersteuert einen Erlaubniseintrag.

![]() Sie können nun, wie ursprünglich gewollt, die Gruppe mit Vollzugriff ausstatten und das Benutzerkonto

„Cäsar“ zusätzlich in die Liste mit aufnehmen. Für ihn wählen Sie nun die folgende Kombination um das Konto mit Nur-Leserechten auszustatten.

Sie können nun, wie ursprünglich gewollt, die Gruppe mit Vollzugriff ausstatten und das Benutzerkonto

„Cäsar“ zusätzlich in die Liste mit aufnehmen. Für ihn wählen Sie nun die folgende Kombination um das Konto mit Nur-Leserechten auszustatten.

Blöderweise geht dies auch anders herum. Sie können Verweigerungseinträge für eine Gruppe setzen. Da der Verweigerungseintrag ultimativ ist, können Sie nun kein Gruppenmitglied mehr mit

einem individuellen Eintrag gegen diesen Gruppenverweigerungseintrag berechtigen. Also ist hier Vorsicht geboten!

|

Es kann Ihnen passieren, dass

der Zugriff auf die Häkchen für ein Objekt in der Zugriffskontrollliste ausgegraut ist und Sie nicht die Möglichkeit haben einen Eintrag zu verändern. In diesem Fall übernimmt das Objekt die

Berechtigung von einer höheren Ebene, zum Beispiel von einem übergeordneten Verzeichnis. Diese Vererbung von Rechten soll dabei helfen die Berechtigungsverwaltung zu vereinfachen.

Es kann Ihnen passieren, dass

der Zugriff auf die Häkchen für ein Objekt in der Zugriffskontrollliste ausgegraut ist und Sie nicht die Möglichkeit haben einen Eintrag zu verändern. In diesem Fall übernimmt das Objekt die

Berechtigung von einer höheren Ebene, zum Beispiel von einem übergeordneten Verzeichnis. Diese Vererbung von Rechten soll dabei helfen die Berechtigungsverwaltung zu vereinfachen.

Wenn Sie einen neuen Ordner anlegen, dann möchten Sie doch normalerweise nicht für jede Datei und jeden Unterordner die Berechtigungen erneut pflegen, sondern Sie einmal für alle untergeordneten

Objekte vorgeben.

Um eine Vererbung einzurichten oder auszuschalten, rufen Sie die Eigenschaften des obersten Objektes in der Ordnerhierarchie auf, das die Rechte nach unten vererben soll.Zur Erinnerung: Es

erscheint das Fenster mit den Objekteigenschaften, das wir bereits von weiter oben kennen. Ich habe in diesem Zusammenhang davon gesprochen, dass der Button "Erweitert" für uns noch

wichtig werden würde.

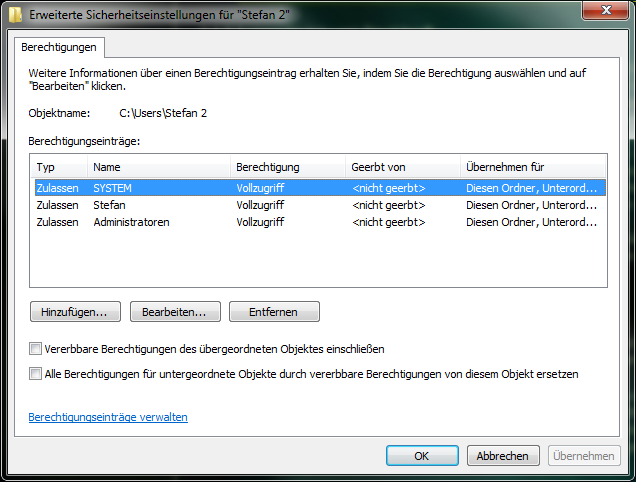

Klicken Sie mal darauf. Es erscheint ein weiteres Fenster, in dem Sie zunächst erst einmal wieder auf "Berechtigungen ändern" klicken müssen.

Im unteren Bereich des Fensters sind zwei Kontrollkästchen zu finden.

Im unteren Bereich des Fensters sind zwei Kontrollkästchen zu finden.

Widmen wir uns zunächst dem unteren Kästchen, mit dessen Hilfe Sie die aktuell für das Objekt gesetzten Berechtigungen an untergeordnete Objekte vererben können.

Wenn Sie das Kästchen aktivieren, werden Sie gefragt auf welche untergeordneten Objekte die Vererbung angewendet werden soll. Wenn Sie die Auswahl bestätigen läuft die Übernahme und die

Änderung aller Zugriffskontrolllisten der betroffenen Objekte an. Es werden alle untergeordneten Objekte mit den Berechtigungen ausgestattet. Das gilt auch für Objekte, die bislang individuell

gepflegte Berechtigungen hatten.

Der Ersetzungsvorgang dauert abhängig von der Anzahl der Objekte ein wenig.

Nun zum oberen Kontrollkästchen. Wenn Sie den Haken setzen, werden bislang manuell gepflegten Objekte in der ACL entfernt und durch die Objekte des übergeordneten Objektes ersetzt. Auch hier

dauert der Ersetzungsvorgang ein wenig.

Ist der Haken bereits gesetzt, übernimmt das Objekt schon übergeordnete Berechtigungen. Dies würden Sie in der Spalte "Geerbt von" auch sehen. Wenn Sie den Haken entfernen, bietet

Windows Ihnen zwei Alternativen an. Entweder Sie kopieren die bislang geerbten Berechtigungen um Sie anpassen zu können oder Sie entfernen die Berechtigungen und starten auf der "grünen

Wiese".

|

In der normalen Zugriffskontrollliste finden Sie die am häufigsten benötigten Berechtigungen (Lesen, Ausführen, Ordnerinhalt auflisten, Schreiben/Ändern und Vollzugriff). Es gibt allerdings noch deutlich feinere Berechtigungen, denn es ist ja nicht so als wären damit alle Dateiaktionen, die Windows zulässt bereits abgedeckt. In den erweiterten Berechtigungseinstellungen markieren Sie einfach den Eintrag, den Sie mit speziellen Berechtigungen ausstatten wollen und wählen Sie dann "Bearbeiten...". Es erscheint eine deutlich längere ACL, die zum Beispiel die Berechtigung zum Löschen von Dateien, Anzeigen und Bearbeiten von Attributen und vor allem die Berechtigung zum Ändern der Berechtigungen enthält.

Die erweiterten Einstellungen sind also eine sehr große und mächtige Geschichte. Wenn Sie daran ausprobieren wollen, tun sie es am besten mit einem Testordner und nicht mit Ihren persönlichen Dateien.

Netzwerkberechtigungen werdenüber den Reiter "Freigabe" im Fenster

"Eigenschaften" eines Ordners oder einer Datei angezeigt. Standardmäßig wird Ihnen dort die Freigabe mit Hilfe eines Assistenten angeboten. Sie können jedoch auch hier die Berechtigungen

wie oben gelernt mit Hilfe einer Zugriffskontrollliste festlegen. Zum Assistenten gelangen Sie, wenn Sie den Button Freigabe drücken.

Netzwerkberechtigungen werdenüber den Reiter "Freigabe" im Fenster

"Eigenschaften" eines Ordners oder einer Datei angezeigt. Standardmäßig wird Ihnen dort die Freigabe mit Hilfe eines Assistenten angeboten. Sie können jedoch auch hier die Berechtigungen

wie oben gelernt mit Hilfe einer Zugriffskontrollliste festlegen. Zum Assistenten gelangen Sie, wenn Sie den Button Freigabe drücken.

Wenn Sie die Netzwerkberechtigungenüber eine ACL festlegen wollen, klicken Sie

auf "Erweiterte Freigabe". Es erscheint ein neues Fenster.

Setzen Sie hier den Haken bei "Diesen Ordner freigeben" und vergeben Sie einen Namen. Dieser Freigabename wird im Netzwerk angezeigt, wenn jemand nach Freigaben auf dem Rechner sucht.

Wenn Sie dem Freigabenamen das Dollarzeichen nachstellen wie zum Beispiel bei Test$ wird der Ordner zwar freigegeben, aber beim Durchsuchen im Netzwerk nicht angezeigt. Es handelt sich dann um eine

versteckte Freigabe, die nur von jemandem angesteuert werden kann, der Sie kennt. Sie können dannüber den Button "Berechtigungen" zu einer Zugriffskontrollliste für die Freigabe

gelangen.

Jeder Datei und jeder Ordner hat einen Besitzer. Auch der Besitz wird durch die Vererbung beeinflusst. Daher ist nicht automatisch der Ersteller einer Datei deren Besitzer. Das gilt nur, wenn der Ordner keine Berechtigung von oben erbt. Der Besitzer hat normalerweise Vollzugriff auf das Objekt. Im Dialogfeld "Erweiterte Sicherheitseinstellungen" finden Sie das Register "Besitzer" Dort wird Ihnen der aktuelle Besitzer angezeigt. Außerdem können Sie - Berechtigung dafür vorausgesetzt - den Besitzübernehmen oder an eine Gruppe oder ein Benutzerkonto weitergeben. Dabei werden alle Berechtigungen zurückgesetzt, sodass im Zweifel auffällt, wenn jemand in Berechtigungen eingebrochen ist.

[1] Bott, Ed und Siechert, Carl "Windows Sicherheit - Das Handbuch"

S. 149

erschienen bei Microsoft Press Deutschland, 2002 ISBN 3-86063-168

[2] ebd., S. 159.

| Letzte Aktualisierung 10.04.2025 | |

| © by Stefan Klebs (2004-2025) (für den Kurs 2002-2025) |